在數(shù)字化浪潮席卷全球的今天,網(wǎng)絡(luò)空間已成為繼陸、海、空、天之后的第五大戰(zhàn)略空間。網(wǎng)絡(luò)與信息安全,尤其是作為其核心支撐的信息安全軟件開(kāi)發(fā),不僅關(guān)乎個(gè)人隱私與企業(yè)資產(chǎn),更直接關(guān)系到國(guó)家安全與社會(huì)穩(wěn)定。以下這些關(guān)鍵知識(shí),是每一位從業(yè)者、用戶乃至普通網(wǎng)民都應(yīng)深刻理解并付諸實(shí)踐的準(zhǔn)則。

一、 安全是開(kāi)發(fā)的基石,而非附加項(xiàng)

在傳統(tǒng)觀念中,軟件開(kāi)發(fā)往往追求功能、性能和交付速度,安全常被視為項(xiàng)目后期的“補(bǔ)丁”或“可選模塊”。這種思維是致命誤區(qū)。現(xiàn)代安全開(kāi)發(fā)必須遵循“安全左移”原則,將安全考量融入軟件開(kāi)發(fā)生命周期(SDLC)的每一個(gè)階段。

- 需求與設(shè)計(jì)階段: 進(jìn)行威脅建模,識(shí)別潛在的攻擊面和安全需求。明確數(shù)據(jù)的分類(lèi)分級(jí),設(shè)計(jì)最小權(quán)限原則和深度防御架構(gòu)。

- 編碼與實(shí)現(xiàn)階段: 遵循安全編碼規(guī)范(如OWASP Top 10、CWE/SANS Top 25),對(duì)輸入進(jìn)行嚴(yán)格驗(yàn)證和過(guò)濾,防止注入攻擊;正確使用加密庫(kù)和API,避免硬編碼密鑰;管理好依賴(lài)組件的安全漏洞。

- 測(cè)試與驗(yàn)證階段: 除了功能測(cè)試,必須進(jìn)行滲透測(cè)試、代碼審計(jì)、模糊測(cè)試等專(zhuān)項(xiàng)安全測(cè)試,主動(dòng)尋找并修復(fù)漏洞。

- 部署與運(yùn)維階段: 確保部署環(huán)境安全配置,及時(shí)應(yīng)用安全補(bǔ)丁,建立安全監(jiān)控和應(yīng)急響應(yīng)機(jī)制。

二、 核心安全原則必須內(nèi)化于心

- 最小權(quán)限原則: 任何用戶、進(jìn)程或系統(tǒng)只應(yīng)擁有完成其任務(wù)所必需的最小權(quán)限。這是遏制橫向移動(dòng)、降低攻擊影響范圍的最有效手段之一。

- 縱深防御: 不依賴(lài)單一安全措施。應(yīng)在網(wǎng)絡(luò)邊界、主機(jī)、應(yīng)用、數(shù)據(jù)等多個(gè)層面部署互補(bǔ)的安全控制措施,即使一層被突破,其他層仍能提供保護(hù)。

- 默認(rèn)安全(安全默認(rèn)配置): 軟件和系統(tǒng)的出廠設(shè)置、默認(rèn)配置應(yīng)是安全的。避免為了方便而預(yù)設(shè)弱密碼、開(kāi)放不必要的端口或服務(wù)。

- 不信任原則: 對(duì)所有外部輸入(用戶輸入、網(wǎng)絡(luò)數(shù)據(jù)、第三方接口等)都視為不可信的,必須進(jìn)行嚴(yán)格的驗(yàn)證、清理和轉(zhuǎn)義。

- 機(jī)密性、完整性與可用性(CIA三元組): 這是信息安全的核心目標(biāo)。通過(guò)加密保護(hù)機(jī)密性,通過(guò)哈希和數(shù)字簽名確保完整性,通過(guò)冗余設(shè)計(jì)和抗DDoS措施保障可用性。

三、 關(guān)鍵技術(shù)與實(shí)踐要點(diǎn)

- 密碼學(xué)正確應(yīng)用: 使用經(jīng)過(guò)廣泛驗(yàn)證的、現(xiàn)代的加密算法和協(xié)議(如AES-256、RSA-2048+、TLS 1.3)。密鑰的生命周期管理(生成、存儲(chǔ)、分發(fā)、輪換、銷(xiāo)毀)與算法本身同等重要。

- 身份認(rèn)證與訪問(wèn)控制: 推廣使用多因素認(rèn)證(MFA)。對(duì)于敏感操作,應(yīng)采用強(qiáng)身份驗(yàn)證。基于角色的訪問(wèn)控制(RBAC)或基于屬性的訪問(wèn)控制(ABAC)是實(shí)現(xiàn)精細(xì)權(quán)限管理的關(guān)鍵。

- 安全的數(shù)據(jù)處理: 對(duì)敏感數(shù)據(jù)(如個(gè)人信息、密碼)進(jìn)行加密存儲(chǔ)(靜態(tài)加密)和加密傳輸(傳輸加密)。在不需要時(shí),及時(shí)安全地擦除數(shù)據(jù)。遵守?cái)?shù)據(jù)最小化原則,只收集和處理必要的數(shù)據(jù)。

- 漏洞管理: 建立持續(xù)的漏洞掃描、評(píng)估、修復(fù)和驗(yàn)證流程。積極關(guān)注CVE/NVD等漏洞庫(kù),及時(shí)更新第三方組件。對(duì)已發(fā)現(xiàn)的漏洞,根據(jù)風(fēng)險(xiǎn)等級(jí)制定并執(zhí)行修復(fù)計(jì)劃。

- 安全開(kāi)發(fā)生命周期(SDL/DevSecOps): 將安全工具和流程無(wú)縫集成到CI/CD(持續(xù)集成/持續(xù)部署)管道中,實(shí)現(xiàn)自動(dòng)化安全測(cè)試(SAST, DAST, SCA),使安全成為開(kāi)發(fā)運(yùn)維工作流中自然、快速的一環(huán)。

四、 安全意識(shí)是最后一道防線

再完善的技術(shù)措施,也可能因人為失誤而失效。因此,培養(yǎng)全員的安全意識(shí)至關(guān)重要:

- 警惕社會(huì)工程學(xué)攻擊(如釣魚(yú)郵件、詐騙電話)。

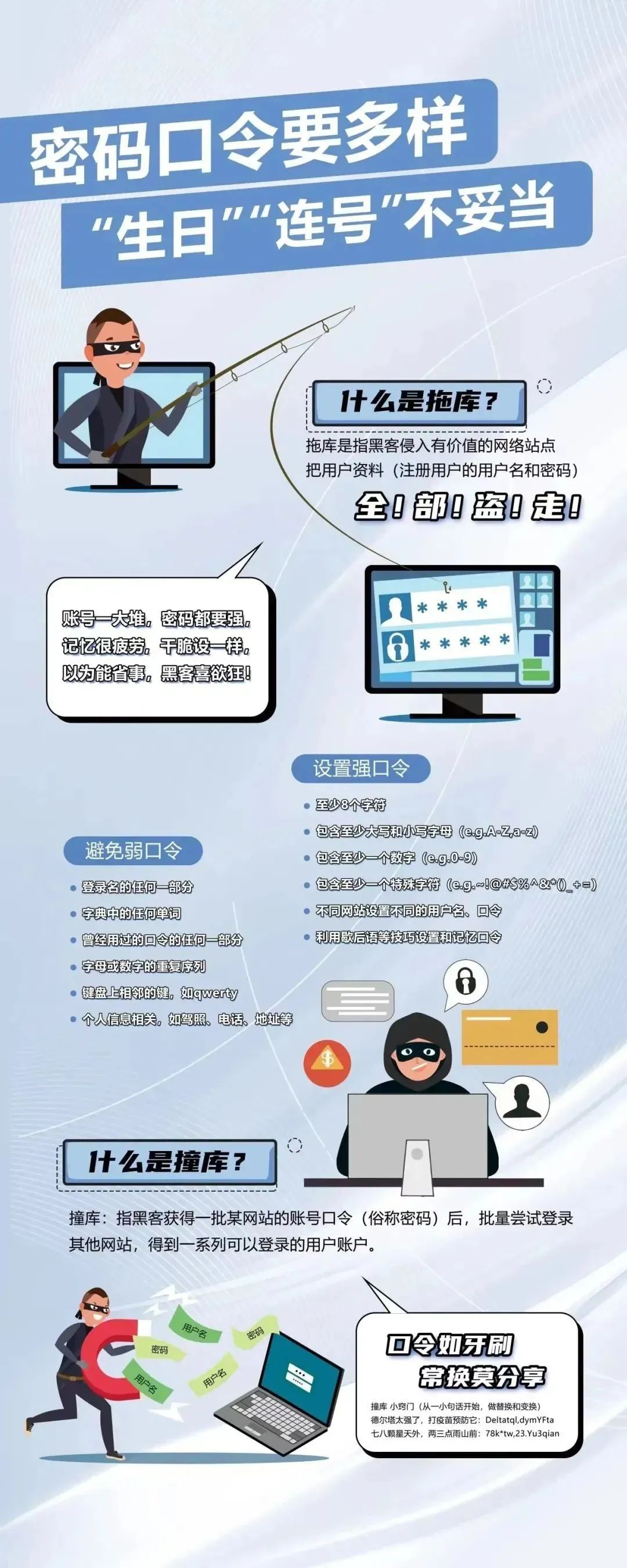

- 遵守密碼安全策略,不在多個(gè)系統(tǒng)使用相同密碼。

- 及時(shí)報(bào)告安全事件和可疑活動(dòng)。

- 對(duì)開(kāi)發(fā)人員、測(cè)試人員、運(yùn)維人員乃至最終用戶進(jìn)行定期的安全培訓(xùn)。

****

網(wǎng)絡(luò)與信息安全軟件開(kāi)發(fā)是一場(chǎng)永無(wú)止境的攻防戰(zhàn)。攻擊技術(shù)在演進(jìn),防御體系也必須持續(xù)迭代。牢記“安全源于設(shè)計(jì),內(nèi)生于開(kāi)發(fā),鞏固于運(yùn)維”的理念,將上述知識(shí)貫穿于工作的每一個(gè)細(xì)節(jié),我們才能共同構(gòu)筑起更加穩(wěn)固、可信的網(wǎng)絡(luò)空間防線,為數(shù)字時(shí)代的繁榮與發(fā)展保駕護(hù)航。